|

|

- Search

| J. Conserv. Sci > Volume 39(4); 2023 > Article |

|

мҙҲ лЎқ

л””м§Җн„ё мҳҒмғҒл§ӨмІҙмқҳ нҠ№м„ұмғҒ лҚ°мқҙн„° м ‘к·ј мҡ©мқҙм„ұм—җ л”°лҘё ліөм ң л°Ҹ ліҖнҳ•, мҶҗмғҒ, нңҳл°ңм„ұ л“ұмқҳ мң„н—ҳмқҙ л°ңмғқн•ҳкі мһҲм–ҙ м•Ҳм „н•ҳкІҢ ліҙмЎҙн•ҳлҠ” л°©лІ•м—җ лҢҖн•ң м—°кө¬к°Җ н•„мҡ”н•ҳлӢӨ. лӢЁл°©н–Ҙм•”нҳёнҷ” н•ҙмӢңн•ЁмҲҳлҘј нҷңмҡ©н•ҳм—¬ лүҙлҜёл””м–ҙ мҳҒмғҒмһ‘н’Ҳмқҳ л¬ҙкІ°м„ұкІҖмҰқл°©лІ• м Ғмҡ©м—°кө¬лҘј 진н–үн•ҳмҳҖмңјл©°, мқҙлҘј л°”нғ•мңјлЎң мҳҒмғҒ мһҘкё° ліҙмЎҙмқҳ кё°мҙҲмһҗлЈҢлҘј кө¬м¶•н•ҳкі мһҗ н•ҳмҳҖлӢӨ. н•ҙмӢңн•ЁмҲҳлҠ” мһ„мқҳмқҳ кёёмқҙлҘј к°Җ진 лҚ°мқҙн„°лҘј мһ…л Ҙл°ӣм•„ кі м •лҗң кёёмқҙмқҳ к°’, мҰү н•ҙмӢңк°’мқ„ мғқм„ұн•ҳлҠ” н•ЁмҲҳлҘј мқҳлҜён•ҳл©° лҚ°мқҙн„°м—җ л”°лқј н•ҙмӢңк°’мқҙ лӢ¬лқјм§ҖлҠ” нҠ№м§•мқҙ мһҲлӢӨ. мқҙлҘј нҷңмҡ©н•ҳм—¬ мҙҲкё°к°’кіј нҳ„мһ¬мқҳ к°’мқ„ 비көҗн•ҳм—¬ лҚ°мқҙн„° мғқм„ұ мқҙнӣ„ мң„ліҖмЎ° м—Ҷмқҙ к·ёлҢҖлЎңмқҳ мғҒнғңлҘј мң м§Җн•ҳкі мһҲлҠ” л¬ҙкІ°м„ұмқ„ нҢҗлӢЁн•ҳлҠ” лҚ° нҷңмҡ©н• мҲҳ мһҲлӢӨ. Microsoftк°Җ к°ңл°ңн•ң кё°ліё н”„лЎңк·ёлһЁмқё Windows Powershellмқ„ мқҙмҡ©н•ҳм—¬ н•ҙмӢңк°’мқ„ мғқм„ұн•ҳмҳҖмңјл©° н•ҙмӢңн•ЁмҲҳлЎң SHA(Secure Hash Algorithm)-256мқ„ мӮ¬мҡ©н•ҳмҳҖлӢӨ. н•ҙмӢңн•ЁмҲҳ м Ғмҡ© м—¬л¶ҖлҘј нҢҗлӢЁн•ҳкё° мң„н•ҙ мӢӨн—ҳмқ„ 진н–үн•ҳмҳҖмңјл©°, мӢӨн—ҳкІ°кіј, ліҖнҳ• л°Ҹ мҶҗмғҒмң нҳ•м—җ л”°лҘё н•ҙмӢңк°’ ліҖнҷ”, н•ҙмӢң мғқм„ұмӢңк°„, лӢӨмҲҳмқҳ нҢҢмқј н•ҙмӢңк°’ мғқм„ұ кІ°кіјлҘј нҶөн•ҙ мһ‘н’Ҳ м Ғмҡ© к°ҖлҠҘм„ұмқ„ нҷ•мқён• мҲҳ мһҲм—Ҳкі л№ лҘҙкІҢ мҶҗмғҒ м—¬л¶Җ нҢҗлӢЁмқҙ к°ҖлҠҘн•ҳмҳҖлӢӨ. 추нӣ„ мЈјкё°м Ғмқё кІҖмӮ¬лҘј нҶөн•ҙ н•ҙмӢңк°’мқ„ 비көҗн•ҳл©ҙ л¬ҙкІ°м„ұкІҖмҰқ лҝҗл§Ң м•„лӢҲлқј нҢҢмқј нҸ¬л§· лҳҗлҠ” м ҖмһҘл§ӨмІҙмқҳ мғҒнғңліҖнҷ”к№Ңм§Җ нҷ•мқён• мҲҳ мһҲмқ„ кІғмңјлЎң кё°лҢҖлҗңлӢӨ.

ABSTRACT

Due to the characteristic of digital video media, there are risk of copying, deformation, damage, and volatility due to ease of access to data, so research on how to safely preserve it is necessary. A study was conducted to apply integrity verification method of new media video using one-way encryption hash function, and based on this, basic data for long-term image preservation were established. The hash function refers to a function that generates data with any length of a fixed length, and the hash value of a fixed length, and the hash value is different depending on data. This can be used to compare the initial value with the current value to determine the integrity of maintaining the state without forgery and alteration after data generation. The hash value was generated using Windows Powershell, a basic program developed by Microsoft, and SHA (Secure Hash Algorithm)-256, was used as a hash function. An experiment was conducted to determine whether the hash function was applied. As a result of the experiment, the applicability of the work was confirmed through hash value changes according to deformation and damage type, hash generation time, and multiple file hash value generation results, and it was possible to quickly determine whether or not there was damage. By comparing hash values through periodic inspection in the future, it is expected that not only integrity verification but also changes in the status of the file format or storage medium can be confirmed.

лүҙлҜёл””м–ҙлһҖ кіјн•ҷкё°мҲ мқҳ л°ңм „м—җ л”°лқј мғқкІЁлӮң мғҲлЎңмҡҙ м „лӢ¬ л§ӨмІҙлҘј мқҳлҜён•ҳл©°, мһ‘н’Ҳмқҳ 분лҘҳ л°Ҹ мӮ¬мҡ©лҸ„кө¬м—җ л”°лқј м»ҙн“Ён„° м•„нҠё(computer art), 비디мҳӨ м•„нҠё(video art), м „мһҗмҳҲмҲ м•„нҠё(electronic art), мӮ¬мқҙлІ„ м•„нҠё(cyber art), нҷҖлЎңк·ёлһЁ м•„нҠё(hologram art), л””м§Җн„ё м•„нҠё(digital art), мқён„°л үнӢ°лёҢ м•„нҠё(interactive art), мӣ№ м•„нҠё(web art) л“ұ л§Өмҡ° кҙ‘лІ”мң„н•ҳкІҢ н‘ңнҳ„лҗҳкі мһҲлӢӨ(Lee, 2009). лүҙлҜёл””м–ҙ мһ‘н’Ҳмқҳ мғҲлЎңмҡҙ нҢЁлҹ¬лӢӨмһ„мңјлЎң вҖҳнҳ„мӢӨ/мӢӨм ңвҖҷ, вҖҳлӘ°мһ…нҳ•, immersive artвҖҷ, вҖҳк°ҖмғҒвҖҷ м„ё к°Җм§ҖлЎң 분лҘҳн•ҳм—¬ кө¬л¶„н•ҳкі мһҲмңјл©°, м„ё к°Җм§Җмқҳ кіөнҶөм җмқҖ мҳҒмғҒ мҪҳн…җмё лЎң кё°мҲ л°ңм „м—җ л”°лҘё л””м§Җн„ё мҳҒмғҒм—җ лҢҖн•ң нҷңмҡ©мқҙ мҰқк°Җн•ҳкі мһҲмқҢмқ„ мқҳлҜён•ңлӢӨ(Yang, 2020).

көӯлҰҪнҳ„лҢҖлҜёмҲ кҙҖ мҶҢмһҘ лүҙлҜёл””м–ҙ мһ‘н’Ҳ 335кұҙ(23.01 кё°мӨҖ)мқҳ мһ‘н’Ҳ мӨ‘ 305м җ(м•Ҫ 91%)мқҙ мҳҒмғҒмқ„ нҸ¬н•Ён•ҳкі мһҲмңјл©°(Myung et al., 2023) нҠ№нһҲ, мөңк·ј 5л…„к°„ мҲҳ집лҗң лүҙлҜёл””м–ҙ мһ‘н’Ҳ мӨ‘ мҳҒмғҒмһ‘н’Ҳмқҳ 비мңЁмқҖ нҸүк· м•Ҫ 78%лЎң мқҙлҠ” мҳҒмғҒмһ‘н’Ҳмқҳ мӨ‘мҡ”м„ұмқҙ лҢҖл‘җлҗҳкі мһҲмқҢмқ„ ліҙм—¬мӨҖлӢӨ. л””м§Җн„ё мҳҒмғҒмқҖ мІҳмқҢл¶Җн„° л””м§Җн„ёлЎң мғқмӮ°лҗң нҳ•нғң(born digital)мҷҖ м•„лӮ лЎңк·ё нҳ•нғңм—җм„ң л””м§Җн„ё нҸ¬л§·мңјлЎң ліҖнҷҳлҗң нҳ•нғң(digitization)лҘј лӘЁл‘җ нҸ¬н•Ён•ҳкі мһҲлӢӨ. м „мһҗм Ғ(Electron) л°©лІ•мңјлЎң м ҖмһҘлҗң л””м§Җн„ё лҚ°мқҙн„°мқҳ кІҪмҡ° 비к°ҖмӢңм„ұ, ліҖмЎ°к°ҖлҠҘм„ұ, ліөм ңмҡ©мқҙм„ұ, лҢҖлҹүм„ұ, нңҳл°ңм„ұ, мҙҲкөӯкІҪм„ұмқҳ нҠ№м§•мқ„ к°Җм§Җкі мһҲлӢӨ. л”°лқјм„ң лҚ°мқҙн„° мӮӯм ң л°Ҹ лӮҙмҡ© ліҖкІҪмқҳ нҠ№м§•мқ„ к°Җ진 ліҖмЎ°к°ҖлҠҘм„ұм—җ мқҳн•ң лҚ°мқҙн„° л¬ҙкІ°м„ұ л¬ём ңк°Җ мӨ‘мҡ”н•ҙм§Җл©°, мӣҗліёкіј лҸҷмқјн•ҳкІҢ ліөм ңк°Җ к°ҖлҠҘн•ң ліөм ң мҡ©мқҙм„ұ, м»ҙн“Ён„°мқҳ л©”лӘЁлҰ¬лӮҳ л„ӨнҠёмӣҢнҒ¬ мғҒм—җм„ңл§Ң мқјмӢңм ҒмңјлЎң мЎҙмһ¬н•ҳлҠ” нңҳл°ңм„ұ л“ұмқҳ л¬ём ңм җмқҙ л°ңмғқн•ҳкі мһҲм–ҙ м•Ҳм „н•ҳкІҢ ліҙмЎҙн•ҳлҠ” л°©лІ•мқҙ м ңмӢңлҗҳм–ҙм•ј н•ңлӢӨ. мқҙм—җ к°Ғ кё°кҙҖм—җм„ңлҠ” м „мһҗкё°лЎқл¬јмқҳ мһҘкё°м Ғмқё ліҙмЎҙмқ„ мң„н•ң м „лһөмқ„ л§Ҳл Ён•ҳкі мһҲлӢӨ.

мһҘкё°ліҙмЎҙ м •мұ…мҡ”мҶҢм—җлҠ” лІ”мң„лҘј м •мқҳн•ҳлҠ” мҡ”мҶҢмқё вҖҳліҙмЎҙ лІ”мң„вҖҷ, ліҙмЎҙнҸ¬л§· л°©мӢқм—җ кҙҖн•ң вҖҳмһҘкё°ліҙмЎҙ м „лһөвҖҷ, л°ңмғқн•ҳлҠ” мң„н—ҳм—җ лҢҖн•ң лҢҖ비м—җ кҙҖн•ң вҖҳмң„н—ҳкҙҖлҰ¬вҖҷ, м „мһҗм„ңлӘ…вӢ…мӢңм җнҷ•мқёвӢ…н•ҙмӢңн•ЁмҲҳ л“ұмқҳ кё°мҲ м Ғмқё ліҙмЎҙ л°©м•Ҳмқё вҖҳл¬ҙкІ°м„ұкІҖмҰқ л°©мӢқвҖҷ, мһҘкё°ліҙмЎҙ лҸ„кө¬ л°Ҹ кё°мҲ м—җ кҙҖн•ң лӮҙмҡ©мқ„ м„ңмҲ н•ң вҖҳліҙмЎҙ мқён”„лқјвҖҷ, ліҙмЎҙм •мұ…мқ„ м°ёкі н•ң вҖҳм°ёмЎ° лӘЁлҚёвҖҷлЎң 6к°Җм§Җк°Җ мһҲлӢӨ(So et al., 2018). мқҙ мӨ‘ мң„вӢ…ліҖмЎ° м—ҶмқҢмқ„ нҷ•мқён•ҳкі мЈјкё°м Ғмқё кІҖмӮ¬лҘј нҶөн•ҙ мҳҲл°©ліҙмЎҙмқҙ к°ҖлҠҘн•ң л¬ҙкІ°м„ұкІҖмҰқ л°©мӢқмқҖ м „мһҗкё°лЎқл¬јмқҳ мһҘкё° ліҙмЎҙм „лһөм—җ мһҲм–ҙ мӨ‘мҡ”н•ң н•өмӢ¬ мӨ‘ н•ҳлӮҳмқҙл©° м•„лһҳ к°Ғ кё°кҙҖм—җм„ңлҠ” лӢӨмқҢкіј к°ҷмқҖ л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқ„ мӮ¬мҡ©н•ҳкі мһҲлӢӨ(Table 1).

лҜёкөӯ көӯлҰҪл¬ём„ңкё°лЎқкҙҖлҰ¬мІӯ NARA(National Archives and Records Administration)м—җм„ңлҠ” 2006л…„л¶Җн„° н•ҙмӢңн•ЁмҲҳ(SHA-256, SHA-512)лҘј мқҙмҡ©н•ҳм—¬ л¬ҙкІ°м„ұкІҖмӮ¬лҘј 진н–үн•ҳкі мһҲлӢӨ(NARA ERA SADD, 2006). 2017л…„ 8мӣ”м—җ мҲҳлҰҪн•ң л””м§Җн„ё ліҙмЎҙкё°лЎқ ліҙмЎҙм „лһө(Strategy for Preserving Digital Archival Materials)м—җ мқҳн•ҳл©ҙ л¬ҙкІ°м„ұмқ„ ліҙмһҘн•ҳкё° мң„н•ҙ к°ңл°ңн•ң мӢңмҠӨн…ңкіј лҸ„кө¬лҘј м •кё°м Ғ кІҖнҶ л°Ҹ м—…лҚ°мқҙнҠёлҘј 진н–үн•ҳкі мһҲмңјл©°, нҢҢмқј кі м •м„ұ кІҖмӮ¬, м—°к°„ мғҳн”Ңл§Ғ кІҖмӮ¬лҘј мӢңн–үн•ҳкі мһҲлӢӨ(NARA, 2017; So et al., 2018). лҸ…мқј м—°л°© кё°лЎқліҙкҙҖмҶҢ BArch(Bundersarchiv)м—җм„ңлҠ” мһ…мҲҳ кіјм •м—җм„ңл¶Җн„° мһҗлЈҢм—җ лҢҖн•ң н•ҙмӢңк°’ мғқм„ұкіј м җкІҖмқ„ 진н–үн•ҳкі мһҲмңјл©°, н”„лһ‘мҠӨ көӯлҰҪ кё°лЎқліҙкҙҖмҶҢ AN(Archives Nationales)мҷҖ мҳҒкөӯ көӯлҰҪлҸ„м„ңкҙҖ BL(The British Library)мқҖ SHA-256 н•ҙмӢңн•ЁмҲҳлҘј, мқјліё көӯлҰҪкіөл¬ём„ңкҙҖ NAJ(National Archives of Japan)кіј лҜёкөӯ н•ҳлІ„л“ң лҢҖн•ҷ(Havard University)м—җм„ңлҠ” MD5 н•ҙмӢңн•ЁмҲҳлҘј нҶөн•ҙ л¬ҙкІ°м„ұмқ„ нҷ•мқён•ҳлҠ”лҚ° мӮ¬мҡ©н•ҳкі мһҲлӢӨ(NAK, 2013; Park, 2020). көӯк°Җкё°лЎқмӣҗ NAK(National Archives of Korea)мқҳ кё°лЎқкҙҖлҰ¬ л©”нғҖлҚ°мқҙн„° н‘ңмӨҖ(v2.3)мқ„ ліҙл©ҙ м „мһҗкё°лЎқл¬јм—җ мң„ліҖмЎ° нҳ№мқҖ нӣјмҶҗмқҙ к°Җн•ҙм§Җм§Җ м•Ҡм•ҳмқҢмқ„ мқҳлҜён•ҳлҠ” л¬ҙкІ°м„ұмІҙнҒ¬лІ•мқҙ н•ҳмң„мҡ”мҶҢлЎң нҸ¬н•Ёлҗҳм–ҙ мһҲмңјл©°, кё°лЎқл§ӨмІҙ мҡ”кұҙ л°Ҹ кҙҖлҰ¬кё°мӨҖ(v3.1)м—җм„ңлҠ” л§ӨмІҙмқҳ к¶Ңкі мӮ¬н•ӯ л°Ҹ н•„мҲҳмӮ¬н•ӯм—җ м „мһҗл§ӨмІҙ к°„мқҙ кІҖмӮ¬л°©лІ•кіј н•ҙмӢңн•ЁмҲҳ кІ°кіјк°’ 비көҗлҘј 진н–үн•ЁмңјлЎңмҚЁ л¬ҙкІ°м„ұкІҖмҰқмқ„ мӢңн–үн•ңлӢӨ(NAK, 2022a; NAK, 2022b). лҳҗн•ң, лё”лЎқмІҙмқёмқ„ мқҙмҡ©н•ң л¬ҙкІ°м„ұкІҖмҰқ л°©лІ• м—°кө¬лҸ„ нҳ„мһ¬ 진н–үн•ҳкі мһҲлӢӨ(Wang et al., 2020). лҢҖнҶөл №кё°лЎқкҙҖ Presidential Archivesмқҳ кІҪмҡ° л¬ҙкІ°м„ұ л°Ҹ мқҙмҡ©к°ҖлҠҘм„ұ ліҙмһҘмқ„ мң„н•ҙ л””м§Җн„ё нҸ¬л ҢмӢқ кё°л°ҳ мқҙкҙҖ кё°мҲ м§Җмӣҗкіј кё°лЎқл¬јвӢ…л§ӨмІҙмқҳ мғҒнғңкІҖмӮ¬ л°Ҹ ліөкө¬мҲҳн–үмқ„, көӯлҰҪмӨ‘м•ҷлҸ„м„ңкҙҖ NLK(National Library of Korea)мқҖ 비нҠёмҠӨнҠёлҰј ліҙмЎҙ, н•ҙмӢңк°’ мғқм„ұмқ„ нҶөн•ҙ л¬ҙкІ°м„ұ кІҖмҰқмқ„ 진н–үн•ҳкі мһҲлӢӨ. м•һм„ мӮ¬лЎҖмІҳлҹј к°Ғкөӯмқҳ кё°кҙҖм—җм„ңлҠ” м „мһҗкё°лЎқл¬јмқҳ л¬ҙкІ°м„ұкІҖмҰқмқ„ мң„н•ҙ лӢӨм–‘н•ң л°©лІ•мқ„ мӮ¬мҡ©н•ҳкі мһҲмңјл©°, мқҙм—җ ліё м—°кө¬м—җм„ңлҠ” лӢЁл°©н–Ҙм•”нҳёнҷ”лҘј нҷңмҡ©н•ҳм—¬ лүҙлҜёл””м–ҙ мҳҒмғҒмһ‘н’Ҳмқҳ л¬ҙкІ°м„ұкІҖмҰқл°©лІ• м Ғмҡ© м—°кө¬лҘј 진н–үн•ҳмҳҖлӢӨ.

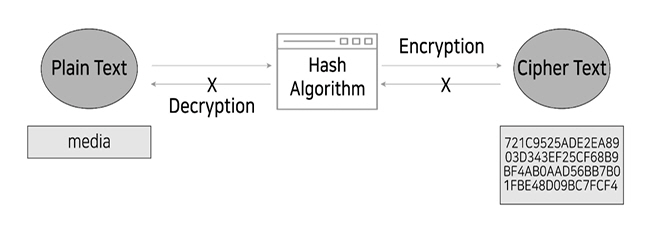

м•”нҳён•ҷм—җм„ң нҸүл¬ё(Plain Text)мқҖ мқјл°ҳмқҙ лҲ„кө¬лӮҳ мқҪмқ„ мҲҳ мһҲлҠ” м•”нҳёмІҳлҰ¬к°Җ лҗҳм§Җ м•ҠмқҖ мӣҗлһҳмқҳ л¬ём„ңлҘј мқҳлҜён•ҳл©°, м•”нҳёл¬ё(Cypher Text)мқҖ мӣҗлһҳмқҳ нҸүл¬ёмқ„ м•”нҳё нӮӨ л°Ҹ м•”нҳё м•Ңкі лҰ¬мҰҳмқ„ мӮ¬мҡ©н•ҳм—¬ м•”нҳёмІҳлҰ¬лҗң л¬ём„ңлҘј мқҳлҜён•ңлӢӨ. нҸүл¬ёмқ„ м•”нҳёл¬ёмңјлЎң л§Ңл“ңлҠ” кіјм •мқ„ м•”нҳёнҷ”(Encryption)лқјкі н•ҳл©°, м•”нҳёл¬ёмңјлЎң нҸүл¬ёмңјлЎң л§Ңл“ңлҠ” кіјм •мқ„ ліөнҳёнҷ”(Decryption)лқјкі н•ңлӢӨ. м•”нҳёнҷ”лҠ” лӢЁл°©н–Ҙм•”нҳёнҷ”мҷҖ м–‘л°©н–Ҙм•”нҳёнҷ” нҒ¬кІҢ л‘җ к°Җм§ҖлЎң кө¬л¶„лҗңлӢӨ. лӢЁл°©н–Ҙм•”нҳёнҷ”лһҖ нҸүл¬ёмқ„ м•”нҳёнҷ”н•ҳлҠ” кІғмқҖ к°ҖлҠҘн•ҳм§Җл§Ң м•”нҳёл¬ёмқ„ нҸүл¬ёмңјлЎң ліөнҳёнҷ”к°Җ л¶Ҳк°ҖлҠҘн•ң м•”нҳёнҷ”кё°лІ•мңјлЎң лҢҖн‘ңм ҒмңјлЎң Hashк°Җ мһҲлӢӨ(Figure 1). м–‘л°©н–Ҙ м•”нҳёнҷ”лһҖ м•”нҳёнҷ”лҗң лҚ°мқҙн„°лҘј ліөнҳёнҷ” к°ҖлҠҘн•ң м•”нҳёнҷ”кё°лІ•мқҙлӢӨ. лҢҖм№ӯнӮӨ(비кіөк°ңнӮӨ)мҷҖ 비лҢҖм№ӯнӮӨ(кіөк°ңнӮӨ)л°©мӢқмңјлЎң лӮҳлҲ м§Җл©° лҢҖм№ӯнӮӨ л°©мӢқмқҖ м•”нҳёнҷ”, ліөнҳёнҷ” мӢң лӘЁл‘җ лҸҷмқјн•ң нӮӨлҘј мӮ¬мҡ©н•ҳл©° 비лҢҖм№ӯнӮӨлҠ” м•”нҳёнҷ”, ліөнҳёнҷ”м—җ м„ңлЎң лӢӨлҘё нӮӨлҘј мӮ¬мҡ©н•ңлӢӨ.

н•ҙмӢңн•ЁмҲҳ(Hash Function)лҠ” мһ„мқҳмқҳ кёёмқҙлҘј к°Җ진 лҚ°мқҙн„°лҘј мһ…л Ҙл°ӣм•„ кі м •лҗң кёёмқҙмқҳ к°’, мҰү н•ҙмӢңк°’мқ„ мғқм„ұн•ҳлҠ” н•ЁмҲҳлҘј мқҳлҜён•ңлӢӨ. н•ҙмӢңк°’мқ„ мғқм„ұн•ҙ лӮҙкё° мң„н•ң н•ҙмӢңн•ЁмҲҳлҠ” лҸҷмқјн•ң мһ…л Ҙк°’м—җ лҢҖн•ҙм„ңлҠ” н•ӯмғҒ к°ҷмқҖ кІ°кіјк°’мқ„ мғқм„ұн•ҳм§Җл§Ң, н•ҙмӢңн•ЁмҲҳмқҳ нҠ№м„ұмғҒ мһ…л Ҙ лҚ°мқҙн„°к°Җ лӢЁ 1 bitлқјлҸ„ ліҖкІҪлҗҳл©ҙ мҷ„м „нһҲ лӢӨлҘё кІ°кіјк°’мқҙ мғқм„ұлҗҳлҜҖлЎң мүҪкІҢ ліҖмЎ°к°Җ лҗҳлҠ” л””м§Җн„ё лҚ°мқҙн„°мқҳ л¬ҙкІ°м„ұмқ„ мһ…мҰқн• мҲҳ мһҲлӢӨ(Park, 2019). нҸүл¬ёмқҳ 1 bitмқҳ ліҖнҷ”к°Җ н•ҙмӢңк°’м—җ нҒ° ліҖнҷ”лҘј мЈјлҠ” нҡЁкіјлҘј лҲҲмӮ¬нғңнҡЁкіј(Avalanche effect)лқј н•ҳл©°, мқҙлҠ” м•”нҳёнҷ”м Ғ нҠ№м§•мңјлЎң нҠ№нһҲ лӢЁл°©н–Ҙм•”нҳёнҷ”м—җм„ң мҡ”кө¬лҗңлӢӨ.

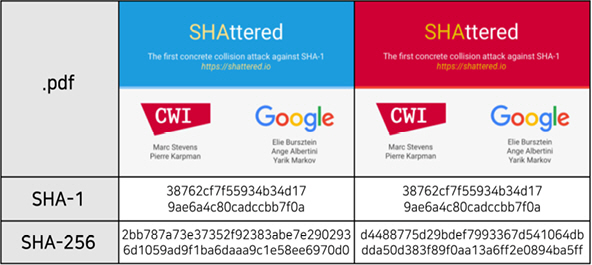

н•ҙмӢңн•ЁмҲҳ(h)м—җ нҸүл¬ё(x)мқ„ л„Јмңјл©ҙ н•ҙмӢңк°’(y)мқҙ мғқм„ұлҗңлӢӨ(h(x) = y). к°Ғк°Ғмқҳ лӢЁм–ҙлҠ” SHA-256 н•ҙмӢңн•ЁмҲҳлҘј нҶөн•ҙ н•ҙмӢңк°’мқ„ мғқм„ұн•ҳмҳҖлӢӨ(Figure 2). mediaмқҳ кІҪмҡ° вҖң721C9525ADE2EA8903D343EF25CF68B9BF4AB0AAD56BB7B01FBE48D09BC7FCF4вҖқ л¬ёмһҗм—ҙлЎң ліҖнҷҳлҗңлӢӨ. newmediaлҠ” вҖң99E6B6C9A01F36A9984992B997C7325CAA6F1CDF9DF5D3D82F2C5E2CA901A6A7вҖқлЎң ліҖнҷҳлҗңлӢӨ. мқҙлҠ” нҸүл¬ём—җ л”°лқј кІ°кіјк°’мқҙ лӢ¬лқјм§җмқ„ нҷ•мқён• мҲҳ мһҲлӢӨ. лҳҗн•ң, newmedia!лҠ” вҖң1C596EEA7C592A A57098F45289549C5727C19F000117F55A149EE58885760081вҖқлЎң ліҖнҷҳлҗҳл©° н•ң кёҖмһҗмқҳ м°ЁмқҙлЎң кІ°кіјк°’мқҙ лӢ¬лқјм§ҖлҠ” кІғмқ„ м•Ң мҲҳ мһҲлӢӨ. н•ҙмӢңк°’мқҖ 0,1,2,3,4,5,6,7,8,9,a,b,c,d,e,fмқҳ 16진법 мһҗлҰҝмҲҳлЎң лӮҳнғҖлӮҳл©°, SHA-256 н•ҙмӢңн•ЁмҲҳлҠ” 16진법 мҲҳк°Җ мҙқ 64к°ңмқҙкі к°Ғ 16진법 мҲҳлҠ” 4 bitмқҙлӢӨ. л”°лқјм„ң SHA-256 н•ҙмӢңк°’мқҖ 256 bit(64 Г— 4)мқҙл©° 64мһҗлҰ¬мқҙлӢӨ. нҸүл¬ёмқҳ лӮҙмҡ©мқҙ лӢ¬лқјм ёлҸ„ лҸҷмқјн•ң н•ҙмӢңн•ЁмҲҳ(SHA-256)лЎң мғқм„ұн• кІҪмҡ° н•ҙмӢңк°’ кёёмқҙлҠ” лӘЁл‘җ 64мһҗлҰ¬ н•ҙмӢңк°’мңјлЎң н‘ңнҳ„лҗңлӢӨ.

н•ҙмӢңн•ЁмҲҳмқҳ нҠ№м§•м—җлҠ” м—ӯмғҒ м Җн•ӯм„ұ(Preimage resistance), м ң2 м—ӯмғҒ м Җн•ӯм„ұ(Second preimage resistance), 충лҸҢ м Җн•ӯм„ұ(Collision resistance)мқҙ мһҲмңјл©°, мқҙлҘј нҶөн•ҙ м•Ҳм „м„ұмқ„ нҸүк°Җн• мҲҳ мһҲлӢӨ. м—ӯмғҒ м Җн•ӯм„ұмқҳ кІҪмҡ° мЈјм–ҙ진 н•ҙмӢңк°’ yлЎңл¶Җн„° h(x) = yлҘј л§ҢмЎұн•ҳлҠ” xлҘј м°ҫлҠ” кІғмқҙ м–ҙл ӨмӣҢм•ј н•ңлӢӨлҠ” лң»мңјлЎң мЈјм–ҙ진 н•ҙмӢңк°’мңјлЎң мӣҗлһҳмқҳ нҸүл¬ёмқ„ м•Ңм•„лӮҙкё° м–ҙл ӨмӣҢм•ј н•ңлӢӨ. мқҙлҠ” н•ҙмӢңн•ЁмҲҳмқҳ лӢЁлұЎн–Ҙм„ұмқ„ лӮҳнғҖлӮҙлҠ” мЈјмҡ” нҠ№м§•мқ„ мқҳлҜён•ңлӢӨ. м ң2 м—ӯмғҒ м Җн•ӯм„ұмқҖ н•ҙмӢңн•ЁмҲҳ hмҷҖ xк°’мқҙ мЈјм–ҙмЎҢмқ„ л•Ң лҸҷмқјн•ң yк°’мқ„ лӮҙлҠ” x`мқ„ м°ҫкё° м–ҙл ӨмӣҢм•ј н•ңлӢӨ. мҰү, н•ҙмӢңк°’мқ„ к°Җм§ҖлҠ” нҸүл¬ё мқҙмҷём—җ лӢӨлҘё нҸүл¬ёмқ„ м°ҫкё° м–ҙл ӨмӣҢм•ј н•ңлӢӨ. л§Ҳм§Җл§ү 충лҸҢм Җн•ӯм„ұмқҖ н•ҙмӢңн•ЁмҲҳ hк°Җ мЈјм–ҙмЎҢмқ„ л•Ң лҸҷмқјн•ң yк°’мқ„ лӮҙлҠ” (xоҒ’ x`)мҢҚмқ„ м°ҫкё° м–ҙл ӨмӣҢм•ј н•ңлӢӨ. м„ңлЎң лӢӨлҘё нҸүл¬ёмқ„ н•ҙмӢңн–Ҳмқ„ л•Ң к°ҷмқҖ м•”нҳёл¬ёмқҙ лӮҳмҳӨкё° м–ҙл ӨмӣҢм•ј н•ңлӢӨлҠ” мқҳлҜён•ңлӢӨ. мқҙмҷҖ м—°кІ°лҗң к°ңл…җмңјлЎң н•ҙмӢң충лҸҢ(Hash Collison)мқҙ мһҲлӢӨ. н•ҙмӢң충лҸҢмқҙлһҖ м–ҙл–Ө н•ҙмӢңн•ЁмҲҳк°Җм„ңлЎң лӢӨлҘё л‘җ мһ…л Ҙм—җ лҢҖн•ҙ лҸҷмқјн•ң м¶ңл Ҙк°’мқ„ лӮҳнғҖлӮҙлҠ” кІҪмҡ°лҘј л§җн•ңлӢӨ. 2005л…„ SHA-1мқҳ 충лҸҢм Җн•ӯм„ұ л¬ём ңк°Җ мһҲмқҢмқҙ л°қнҳҖмЎҢкі 2017л…„ Googleмқҙ SHA-1м—җ н•ҙмӢң충лҸҢ мӮ¬лЎҖлҘј л°ң н‘ңн•ҳмҳҖлӢӨ(Shattered, 2023). м„ңлЎң лӢӨлҘё нҢҢмқјмқҖ SHA-1 н•ҙмӢңк°’мқҖ лҸҷмқјн•ҳлӮҳ, SHA-256 н•ҙмӢңк°’мқҖ лӢӨлҰ„мқҙ нҷ•мқёлҗҳм—Ҳмңјл©° мқҙлҠ” SHA-1 н•ҙмӢң충лҸҢмқҙ л°ңмғқн•Ёмқ„ мқҳлҜён•ңлӢӨ(Figure 3).

н•ҙмӢңн•ЁмҲҳлҠ” лҚ°мқҙн„°мғҒмқҳ ліҖнҷ”лҘј мӢ мҶҚн•ҳкІҢ л°ңкІ¬н• мҲҳ мһҲлҠ” нҺёлҰ¬н•ң л°©лІ•мңјлЎң л””м§Җн„ём„ңлӘ…, мқёмҰқл°©лІ•, м „мһҗм„ңлӘ…м—җ мң мҡ©н•ҳкІҢ мӮ¬мҡ©лҗңлӢӨ. лҳҗн•ң нҢЁмҠӨмӣҢл“ңмқҳ м•Ҳм „н•ң ліҙкҙҖ, л©”мӢңм§ҖмқёмҰқ, л¶ҲлІ• м Җмһ‘л¬ј м°ЁлӢЁ, нҷҲнҺҳмқҙм§Җ н•ҙнӮ№м—¬л¶Җ нҢҗлӢЁ, м•”нҳё нҷ”нҸҗмқҳ мӢ лў°м„ұнҷ•ліҙ, м „мһҗнҲ¬н‘ң л“ұмңјлЎң нҷңмҡ©лІ”мң„к°Җ нҷ•лҢҖлҗҳкі мһҲлӢӨ(Park, 2019).

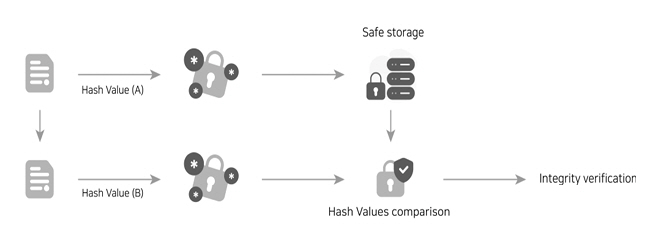

л¬ҙкІ°м„ұмқҙлһҖ мқҳлҸ„н•ҳм§Җ м•ҠмқҖ мҡ”мқём—җ мқҳн•ҙ лҚ°мқҙн„°, мҶҢн”„нҠёмӣЁм–ҙ, мӢңмҠӨн…ң л“ұмқҙ ліҖкІҪлҗҳкұ°лӮҳ мҶҗмғҒлҗҳм§Җ м•Ҡкі мҷ„м „м„ұ, м •нҷ•м„ұ, мқјкҙҖм„ұмқ„ мң м§Җн•Ёмқ„ ліҙмһҘн•ҳлҠ” нҠ№м„ұмқ„ мқҳлҜён•ңлӢӨ. мҰү, мөңмҙҲмқҳ мӣҗліём„ұмқҙ нӣјмҶҗлҗҳкұ°лӮҳ мҳӨм—јлҗҳм§Җ м•Ҡм•ҳлҠ”м§ҖлҘј нҸүк°Җн•ҳлҠ” мҡ”кұҙ(Seo et al., 2010)мқҙлқјкі м •мқҳн• мҲҳ мһҲлӢӨ. л¬ҙкІ°м„ұмқ„ кІҖмҰқн•ҳкё° мң„н•ҙ мқјл°ҳм ҒмңјлЎң м“°мқҙлҠ” л°©мӢқмқҖ л°”лЎң н•ҙмӢңк°’мқ„ 비көҗн•ҳлҠ” кІғмқҙлӢӨ(Figure 4). мӣҗліё нҢҢмқјмқҳ н•ҙмӢңк°’ мғқм„ұ нӣ„ 비көҗн•ҳкё° мң„н•ң нҢҢмқјмқҳ н•ҙмӢңк°’кіј 비көҗлҘј нҶөн•ҙ н•ҙмӢңк°’мқҙ к°ҷлӢӨл©ҙ лҚ°мқҙн„° мғқм„ұ мқҙнӣ„ мң„ліҖмЎ° м—Ҷмқҙ к·ёлҢҖлЎңмқҳ мғҒнғңлҘј мң м§Җн•ҳкі мһҲлҠ” л¬ҙкІ°м„ұ ліҙмһҘмқҙ к°ҖлҠҘн•ҳлӢӨ.

лӢЁл°©н–Ҙм•”нҳёнҷ” н•ҙмӢңн•ЁмҲҳлҘј нҷңмҡ©н•ң лүҙлҜёл””м–ҙ мҳҒмғҒмһ‘н’Ҳмқҳ л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқ„ м Ғмҡ©н•ҳкё° мң„н•ҙ н•ҙмӢңн•ЁмҲҳ м„ м •, мһ‘м—… н”„лЎңк·ёлһЁ м„ м •, л¬ҙкІ°м„ұкІҖмҰқл°©лІ• м Ғмҡ© м—¬л¶Җ нҢҗлӢЁмқ„ мң„н•ң мӢӨн—ҳмқ„ 진н–үн•ҳмҳҖлӢӨ.

н•ҙмӢңн•ЁмҲҳлҠ” мӮ¬мҡ©лӘ©м Ғм—җ л”°лқј л©”мӢңм§ҖмқёмҰқ/нӮӨмң лҸ„/лӮңмҲҳмғқм„ұмҡ©кіј лӢЁмҲңн•ҙмӢң(л©”мӢңм§Җ압축)/м „мһҗм„ңлӘ…мҡ©мңјлЎң лӮҳлҲ м§Җл©° мӮ¬мҡ©лӘ©м Ғкіј ліҙм•Ҳк°•лҸ„м—җ л”°лқј м„ нғқн•ҳм—¬ нҷңмҡ©н•ҳл©ҙ лҗңлӢӨ(KISA, 2018). лҢҖн‘ңм ҒмңјлЎң Message-Digest Algorithm(MD)кіј Secure Hash Algorithm(SHA) л“ұмқҙ мһҲлӢӨ. к°Ғ м•Ңкі лҰ¬мҰҳмқҖ н•ҙмӢң충лҸҢ л¬ём ңлҘј к°ңм„ н•ҳл©ҙм„ң л°ңн‘ңлҗң мҲңм„ңм—җ л”°лқј MDn, SHA-n мӢқмңјлЎң н‘ңнҳ„н•ҳкі мһҲмңјл©°, к·ё мӨ‘ лҜёкөӯ көӯлҰҪн‘ңмӨҖкё°мҲ м—°кө¬к°Җ к°ңл°ңн•ң SHAлҘј к°ҖмһҘ л§Һмқҙ мӮ¬мҡ©н•ҳкі мһҲлӢӨ. н•ңкөӯмқён„°л„·м§„нқҘмӣҗ(KISA, Korea Internet & Security Agency)кіј лҜёкөӯ көӯлҰҪн‘ңмӨҖкё°мҲ м—°кө¬мҶҢ(NIST, National Institute of Standards and Technology)м—җм„ң л°ңк°„н•ң мһҗлЈҢлҘј л°”нғ•мңјлЎң н•ҙмӢңн•ЁмҲҳмқҳ н•ҙмӢңк°’ кёёмқҙ, ліҙм•Ҳк°•лҸ„, к¶Ңкі м—¬л¶Җ, м•Ҳм „м„ұмң м§Җкё°к°„мқ„ 비көҗн•ҳмҳҖлӢӨ(Table 2). ліҙм•Ҳк°•лҸ„лһҖ н•ҙмӢңн•ЁмҲҳмқҳ м·Ём•Ҫм„ұмқ„ лӮҳнғҖлӮҙлҠ”лҚ° мҶҢмҡ”лҗҳлҠ” мһ‘м—…лҹүмқ„ мҲҳм№ҳнҷ”н•ң кІғмңјлЎң 112, 128, 192, 256 bitлЎң м •мқҳн•ҳкі мһҲлӢӨ. SHA-224лҘј мҳҲмӢңлЎң н•ҙмӢңк°’ кёёмқҙ(bit)лҠ” н•ҙмӢңк°’мқ„ мғқм„ұн•ҳкё° мң„н•ҙм„ң 2 224лІҲмқҳ м—°мӮ°мқҙ н•„мҡ”н•ҳлӢӨлҠ” мқҳлҜёмқҙл©°, ліҙм•Ҳк°•лҸ„лҠ” 2 112мқҳ м—°мӮ°мңјлЎң м•”нҳё м•Ңкі лҰ¬мҰҳмқҳ м·Ём•Ҫм„ұмқ„ м•Ңм•„лӮј мҲҳ мһҲмқҢмқ„ мқҳлҜён•ңлӢӨ. н•ңкөӯмқён„°л„·м§„нқҘмӣҗм—җм„ңлҠ” м•Ҳм „н•ң м•Ңкі лҰ¬мҰҳмңјлЎң ліҙм•Ҳк°•лҸ„ 112 bit мқҙмғҒмқ„ к¶Ңкі н•ҳкі мһҲлӢӨ. л¬ҙкІ°м„ұкІҖмҰқл°©лІ•м—җ м Ғмҡ©н• н•ҙмӢңн•ЁмҲҳлҘј м„ нғқн•ҳкё° мң„н•ҙм„ңлҠ” в‘ м•Ҳм „н•ҳкІҢ мӮ¬мҡ©н• мҲҳ мһҲлҠ” ліҙм•Ҳк°•лҸ„(bit), в‘Ў н•ҙмӢңн•ЁмҲҳ мӮ¬мҡ©лӘ©м Ғ, в‘ў м•Ҳм „м„ұ мң м§Җкё°к°„ мЎ°кұҙмқ„ 충мЎұн•ҙм•ј н•ңлӢӨ. 2023л…„ кё°мӨҖмңјлЎң м•Ҳм „н•ҳкІҢ мӮ¬мҡ©н• мҲҳ мһҲлҠ” ліҙм•Ҳк°•лҸ„лҠ” 112 bit мқҙмғҒмқҙл©°, л¬ҙкІ°м„ұкІҖмҰқмқ„ мң„н•ң лӢЁл°©н–Ҙм•”нҳёнҷ” н•ҙмӢңн•ЁмҲҳлҠ” лӢЁмҲҳн•ҙмӢң/м „мһҗм„ңлӘ…мҡ© н•ҙмӢңн•ЁмҲҳмқҙлҜҖлЎң SHA-224, SHA-256, SHA-384, SHA-512, SHA3-224, SHA3-256, SHA3-384, SHA3-512 л“ұм—җм„ң м„ нғқн• мҲҳ мһҲлӢӨ. к·ё мӨ‘ м•Ҳм „м„ұ мң м§Җкё°к°„мқҙ 2030л…„к№Ңм§Җмқё SHA-224мҷҖ SHA3-224лҠ” м ңмҷён•ҳмҳҖмңјл©°, 2015л…„ л°ңн‘ңлҗң SHA-3мқҳ кІҪмҡ° м§Ғм ‘ мҪ”л“ңмҷҖ нҺҢмӣЁм–ҙлҘј мһ‘м„ұн•ҙм•ј н•ҳлҠ” м–ҙл ӨмӣҖмңјлЎң мӮ¬мҡ©лҸ„к°Җ м•„м§Ғ лҶ’м§Җ м•Ҡм•„ м ңмҷён•ҳмҳҖлӢӨ. SHA-256мқҖ NIST н•ҙмӢңн•ЁмҲҳ м •мұ…м—җм„ң мөңмҶҢн•ңмңјлЎң к¶ҢмһҘн•ҳкі мһҲмңјл©° 비нҠёмҪ”мқё, мқён„°л„·лұ…нӮ№ л“ұм—җ мӮ¬мҡ©лҗҳкі мһҲм–ҙ нҷңмҡ©лҸ„к°Җ лҶ’мқҖнҺёмқҙлӢӨ. мқҙм—җ ліҙм•Ҳк°•лҸ„, мӮ¬мҡ©лӘ©м Ғмқҳ м Ғн•©м„ұ, м•Ҳм „м„ұ мң м§Җкё°к°„, лҶ’мқҖ нҷңмҡ©лҸ„м—җ мқҳн•ҙ л¬ҙкІ°м„ұкІҖмҰқ м—°кө¬мқҳ н•ҙмӢңн•ЁмҲҳлЎң SHA-256 м„ м •н•ҳмҳҖлӢӨ.

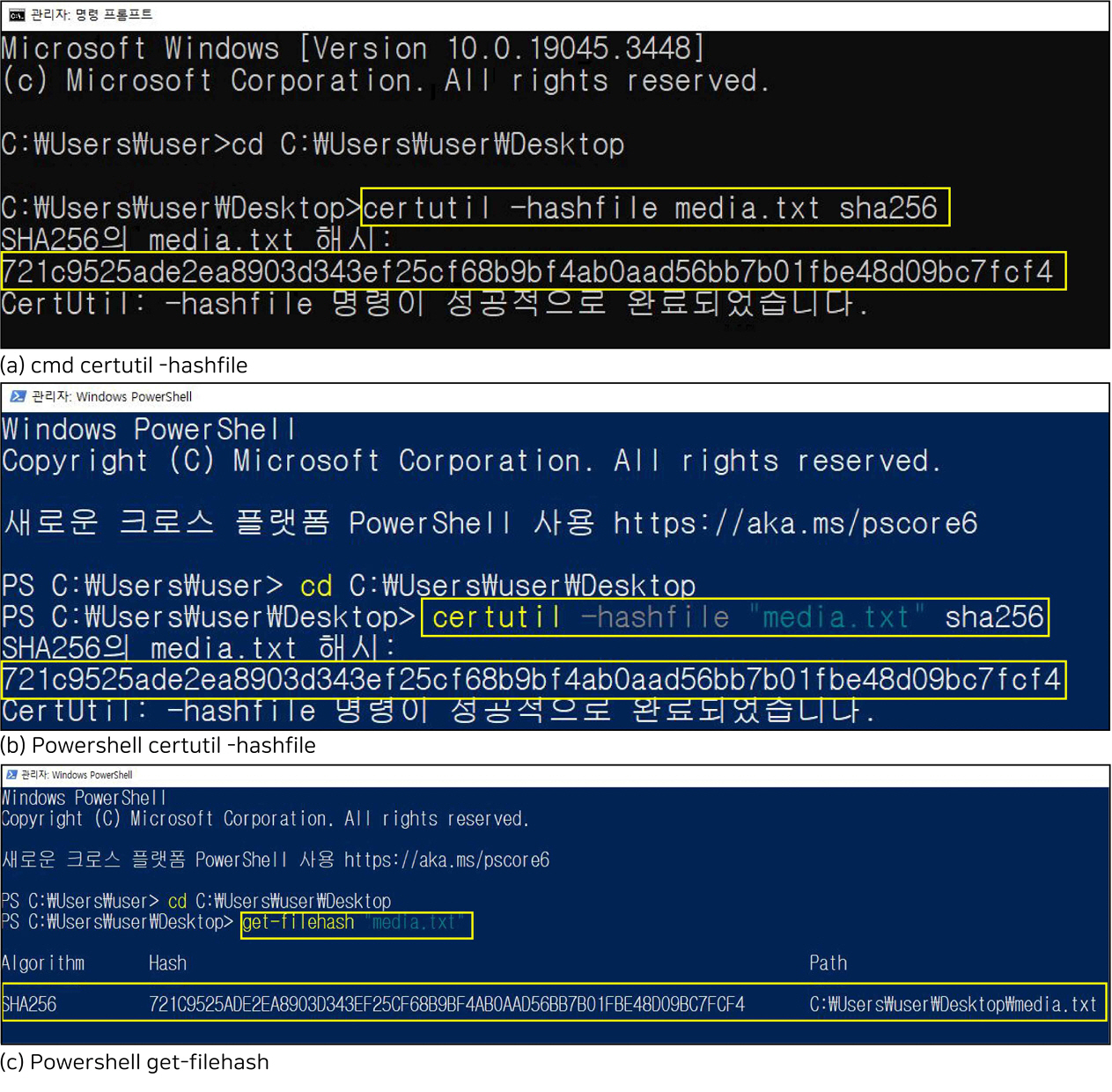

мҳҒмғҒмһ‘н’Ҳмқ„ м•Ҳм „н•ҳкІҢ н•ҙмӢңк°’мқ„ мғқм„ұн• мҲҳ мһҲлҠ” н”„лЎңк·ёлһЁмқҙ н•„мҡ”н•ҳмҳҖмңјл©°, Windowsмқҳ кё°ліё н”„лЎңк·ёлһЁмқё cmd(лӘ…л №н”„лЎ¬н”„нҠё, Command Prompt)мҷҖ Powershellмқ„ лҢҖмғҒмңјлЎң 비көҗ нӣ„ н”„лЎңк·ёлһЁмқ„ м„ м •н•ҳкі мһҗ н•ҳмҳҖлӢӨ. cmdлҠ” Microsoft Windowsм—җм„ң мӮ¬мҡ©н•ҳлҠ” лӘ…л №мӨ„мқён„°нҺҳмқҙмҠӨ(CLI, Command-Line Interfac)лЎң лӘЁл“ Windows лІ„м „м—җ нҸ¬н•Ёлҗҳм–ҙ мһҲмңјл©°, к°„лӢЁн•ң лӘ…л №мқҙлӮҳ л°°м№ҳ нҢҢмқј мӢӨн–ү л°Ҹ кё°ліёмҠӨнҒ¬лҰҪнҠё мӢӨн–ү к°ҷмқҖ к°„лӢЁн•ң мһ‘м—…м—җ м Ғн•©н•ҳлӢӨ. PowershellмқҖ Microsoftк°Җ к°ңл°ңн•ң кі кёү лӘ…л №мӨ„мқён„°нҺҳмқҙмҠӨ(CLI)лЎң Windows 7л¶Җн„° лҸ„мһ…лҗҳм—ҲлӢӨ. Microsoft .NET FrameworkлҘј кё°л°ҳмңјлЎң cmdліҙлӢӨ к°•л Ҙн•ң м–ём–ҙлҘј мӮ¬мҡ©н•ҳл©° ліөмһЎн•ң мһ‘м—…м—җ м Ғн•©н•ҳлӢӨлҠ” нҠ№м§•мқҙ мһҲлӢӨ. certutil лӘ…л №м–ҙмҷҖ get-filehash лӘ…л №м–ҙлҘј мқҙмҡ©н•ҳм—¬ н•ҙмӢңк°’мқ„ мғқм„ұн•ҳмҳҖлӢӨ. certutilлҠ” мқёмҰқм„ң м„ң비мҠӨмқҳ мқјл¶ҖлЎң м„Өм№ҳлҗҳлҠ” лӘ…л №м–ҙлЎң вҖ“hashfileмқ„ нҷңмҡ©н•ҳм—¬ нҢҢмқјмқҳ м•”нҳёнҷ” н•ҙмӢңмғқм„ұ л°Ҹ н‘ңмӢңк°Җ к°ҖлҠҘн•ҳл©°, get-filehashмқҳ лӘ…л №м–ҙлҠ” нҢҢмқјмқҳ н•ҙмӢңм •ліҙлҘј нҷ•мқён• мҲҳ мһҲлӢӨ.

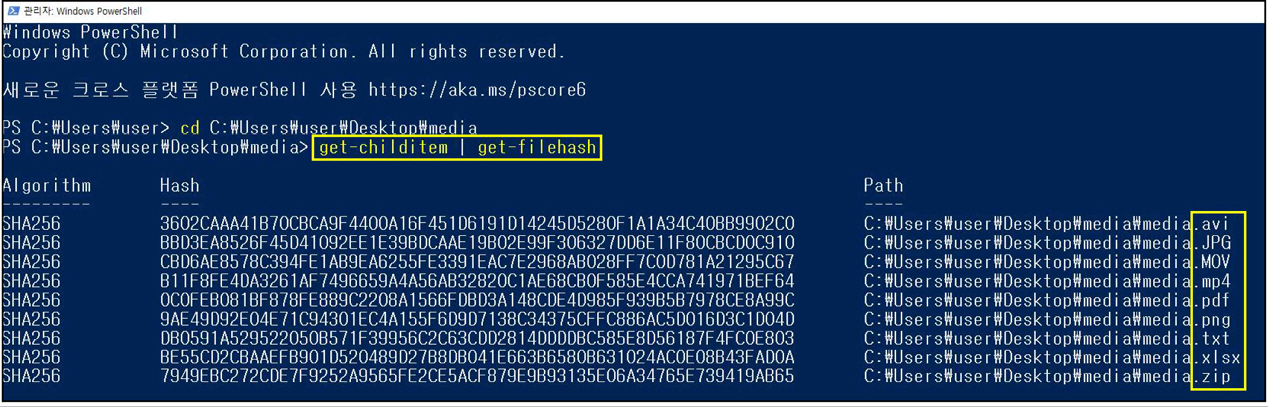

cmdмқҳ кІҪмҡ°м—җлҠ” н•ңм •лҗң лӘ…л №м–ҙлЎңл§Ң лҸҷмһ‘н•ҳлҠ” л°ҳл©ҙ PowershellмқҖ cmdліҙлӢӨ нӣЁм”¬ лҚ” л§ҺмқҖ лӘ…л №м–ҙлҘј к°Җм§Җкі мһҲм–ҙ certutil лӘ…л №м–ҙ лҝҗл§Ң м•„лӢҲлқј get-filehash лӘ…л №м–ҙ мӮ¬мҡ©мқҙ к°ҖлҠҘн•ҳмҳҖлӢӨ(Figure 5). лҳҗн•ң, PowershellмқҖ get-childitemкіј get-filehash лӘ…л №м–ҙлҘј мқҙмҡ©н•ҳм—¬ лӢӨмҲҳмқҳ нҢҢмқјм—җ лҢҖн•ң н•ҙмӢңк°’мқ„ н•ң лІҲм—җ мғқм„ұн• мҲҳ мһҲлӢӨлҠ” мһҘм җмқҙ мһҲм–ҙ л¬ҙкІ°м„ұкІҖмҰқ м—°кө¬мқҳ н”„лЎңк·ёлһЁмңјлЎң Powershellмқ„ м„ м •н•ҳмҳҖлӢӨ.

лүҙлҜёл””м–ҙ мҳҒмғҒмһ‘н’Ҳмқҳ л¬ҙкІ°м„ұкІҖмҰқл°©лІ• м Ғмҡ© м—¬л¶ҖлҘј нҢҗлӢЁн•ҳкё° мң„н•ҙ 3к°Җм§Җ мӢӨн—ҳмқ„ 진н–үн•ҳмҳҖлӢӨ. мІ« лІҲм§ё, мӣҗліёмҳҒмғҒкіј ліҖнҳ• л°Ҹ мҶҗмғҒ мҳҒмғҒмқҳ н•ҙмӢңк°’ ліҖнҷ”мқҳ м—¬л¶ҖмқҙлӢӨ. мқҙлҠ” мһҘкё°к°„ ліҙмЎҙ мӢң л°ңмғқн• мҲҳ мһҲлҠ” мҳҒмғҒмһ‘н’Ҳмқҳ ліҖнҳ• л°Ҹ мҶҗмғҒм—җ лҢҖн•ҙ л¬ҙкІ°м„ұ мһ…мҰқ м—¬л¶ҖлҘј нҢҗлӢЁн• мҲҳ мһҲлҠ” мӨ‘мҡ”н•ң кіјм •мқҙлӢӨ. л‘җ лІҲм§ёлҠ” мһ‘н’Ҳмқҳ н•ҙмӢңк°’мқ„ мғқм„ұн•ҳлҠ” лҚ° кұёлҰ¬лҠ” мӢңк°„мқҙ м Ғм Ҳн•ңм§Җм—җ лҢҖн•ҙ м•Ңм•„ліҙм•ҳлӢӨ. м„ё лІҲм§ёлЎң лүҙлҜёл””м–ҙ мһ‘н’Ҳ мӨ‘ лӢӨмҲҳмқҳ нҢҢмқјлЎң мқҙлЈЁм–ҙ진 мҳҒмғҒмһ‘н’Ҳл“Өмқҙ мЎҙмһ¬н•ҳл©°, мқҙм—җ м Ғмҡ©н•ҳкё° мң„н•ҙ лӢӨмҲҳмқҳ н•ҙмӢңк°’мқ„ н•ң лІҲм—җ мғқм„ұн• мҲҳ мһҲлҠ”м§ҖлҘј нҷ•мқён•ҳмҳҖлӢӨ. м „мҲ н•ң м„ё к°Җм§Җ мӢӨн—ҳмқ„ л°”нғ•мңјлЎң л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқ„ м Ғмҡ©н•ҳмҳҖлӢӨ.

н•ҙмӢңн•ЁмҲҳ м Ғмҡ© м—¬л¶ҖлҘј нҢҗлӢЁн•ҳкё° мң„н•ҙ мӣҗліёмҳҒмғҒкіј мһ„мқҳмқҳ ліҖнҳ• л°Ҹ мҶҗмғҒ мҳҒмғҒмқҳ н•ҙмӢңк°’мқ„ 비көҗн•ҳмҳҖлӢӨ. кё°лЎқвӢ…мһ¬мғқмһҘм№ҳмқҳ мҶҗмғҒмңјлЎң м•јкё°лҗҳлҠ” мҶҢн”„нҠёмӣЁм–ҙ мҶҗмғҒм—җлҠ” мҳҒмғҒ лҒҠк№Җ, л…ёмқҙмҰҲ л°ңмғқ, мҳҒмғҒмҶҗмӢӨ л“ұмқҙ мһҲмңјл©° м „мһҗл§ӨмІҙмқҳ кІҪмҡ° лӮҙл¶Җ лҚ°мқҙн„°мқҳ мҶҗмӢӨ, нҢҢмқј нҳ•мӢқмқҳ мҳӨлҘҳ л“ұмқҳ нҢҢмқј мҶҗмғҒмҳӨлҘҳк°Җ л°ңмғқн•ңлӢӨ(Kwon and Kwon, 2018; Kim, 2020). Table 3мқҖ лҢҖн‘ңм Ғмқё ліҖнҳ• л°Ҹ мҶҗмғҒ мӮ¬лЎҖлЎң нҢҢмқјнҳ•мӢқ ліҖкІҪ, н”„л Ҳмһ„ 1мҙҲ мҶҗмғҒ, 비мңЁліҖкІҪ, мҶҗмғҒм—җлҹ¬лҘј мӣҗліё нҢҢмқјм—җ м Ғмҡ©н•ң нҢҢмқјмқҳ н•ҙмӢңк°’мқ„ лӮҳнғҖлӮё кІғмқҙлӢӨ. мӣҗліё мҳҒмғҒнҢҢмқјкіј 비көҗн•ҳмҳҖмқ„ л•Ң ліҖнҳ• л°Ҹ мҶҗмғҒм—җ л”°лқј н•ҙмӢңк°’мқҙ ліҖнҷ”н•Ёмқ„ нҷ•мқён•ҳмҳҖкі мқҙлҘј нҶөн•ҙ нҢҢмқјмқҳ мқјл¶Җ кө¬м„ұмҡ”мҶҢ л°Ҹ л©”нғҖлҚ°мқҙн„°к°Җ ліҖкІҪлҗҳм—ҲмқҢмқ„ м•Ң мҲҳ мһҲм—ҲлӢӨ. мқҙлҠ” нҢҢмқјмқҳ л¬ҙкІ°м„ұмқ„ нҷ•мқён•ҳлҠ”лҚ° нҡЁкіјм Ғмқҙл©° л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқҳ м Ғмҡ© к°ҖлҠҘм„ұмқ„ ліҙм—¬мЈјм—ҲлӢӨ.

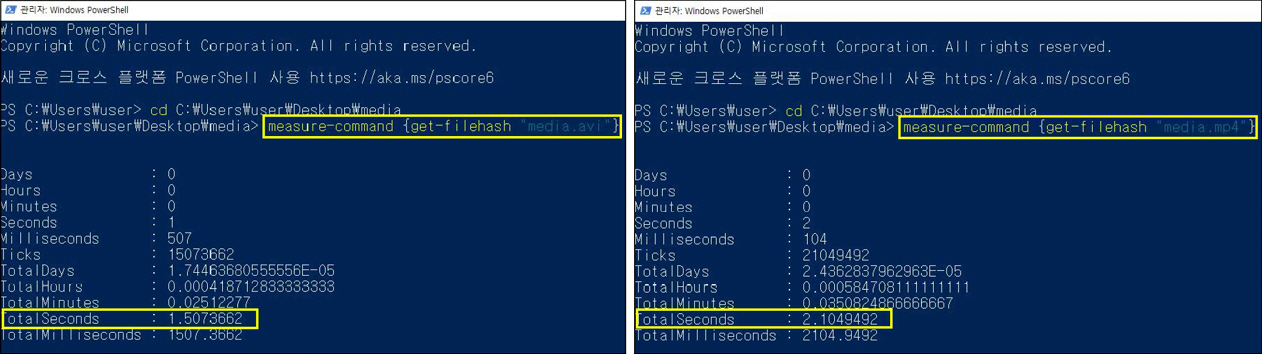

мҠӨнҒ¬лҰҪнҠё лё”лЎқ л°Ҹ cmdletмқ„ мӢӨн–үн•ҳлҠ” лҚ° кұёлҰ¬лҠ” мӢңк°„мқ„ мёЎм •н• мҲҳ мһҲлҠ” measure-command лӘ…л №м–ҙлҘј нҷңмҡ©н•ҳм—¬ н•ҙмӢңк°’ мғқм„ұ мӢң мҶҢмҡ” мӢңк°„мқ„ мёЎм •н•ҳмҳҖлӢӨ. мҡ©лҹүмқҙ лӢӨм–‘н•ң мҳҒмғҒнҢҢмқјмқ„ м„ лі„ нӣ„ measure-command {get-filehash вҖңнҢҢмқјмқҙлҰ„.нҢҢмқјнҷ•мһҘмһҗвҖқ}мқ„ мқҙмҡ©н•ҳм—¬ нҢҢмқј мҡ©лҹүм—җ л”°лҘё н•ҙмӢңк°’ мғқм„ұмӢңк°„(мҙҲ)мқ„ м•Ңм•„ліҙм•ҳлӢӨ(Figure 6). 537 MBмқҳ кІҪмҡ° 3.1299427мҙҲ, 1.53 GBмқҳ кІҪмҡ° 12.3553997мҙҲ, 3.02 GBмқҳ кІҪмҡ° 18.1761472мҙҲ, 4.29GBмқҳ кІҪмҡ° 25.3813237мҙҲк°Җ н•„мҡ”н•ҳмҳҖлӢӨ(Table 4). м»ҙн“Ён„° м„ұлҠҘм—җ л”°лқј мӢңк°„ м°Ёмқҙк°Җ мһҲмқ„ мҲҳ мһҲм§Җл§Ң 5 GB лҜёл§Ң нҢҢмқјмқҳ кІҪмҡ° 30мҙҲ м•ҲмңјлЎң н•ҙмӢңк°’мқҙ мғқм„ұлҗң м җмқ„ ліҙм•„, н•ҙмӢңк°’ мғқм„ұмқ„ нҶөн•ң мһҘкё°ліҙмЎҙ л°Ҹ л¬ҙкІ°м„ұ л°©лІ•мқҳ м Ғмҡ© к°ҖлҠҘм„ұмқ„ ліҙм—¬мЈјм—ҲлӢӨ.

cd нҸҙлҚ” мң„м№ҳ м§Җм • нӣ„ м§Җм •лҗң мң„м№ҳм—җм„ң н•ӯлӘ© л°Ҹ н•ҳмң„ н•ӯлӘ©мқ„ к°Җм ёмҳӨлҠ” get-childitem лӘ…л №м–ҙмҷҖ нҢҢмқјмқҳ н•ҙмӢңк°’ м •ліҙлҘј нҷ•мқён•ҳлҠ” get-filehash лӘ…л №м–ҙлҘј нҷңмҡ©н•ң кІ°кіј, лӢӨмҲҳмқҳ нҢҢмқј н•ҙмӢңк°’мқ„ н•ң лІҲм—җ мғқм„ұн• мҲҳ мһҲм—ҲлӢӨ(Figure 7). лҳҗн•ң, мҳҒмғҒмһ‘н’Ҳм—җм„ң мһҗмЈј л“ұмһҘн•ҳлҠ” .avi, .mov, .mp4 нҢҢмқј нҷ•мһҘмһҗ лҝҗл§Ң м•„лӢҲлқј .jpg, .png, .pdf, .txt, .xlsx, .zip л“ұкіј к°ҷмқҖ нҢҢмқјнҷ•мһҘмһҗм—җлҸ„ н•ҙмӢңк°’ мғқм„ұмқҙ к°ҖлҠҘн•ң кІғмқ„ нҷ•мқё н• мҲҳ мһҲм—ҲлӢӨ. мқҙлҠ” лӢӨмҲҳмқҳ нҢҢмқј н•ҙмӢңк°’мқ„ н•ң лІҲм—җ мғқм„ұн• мҲҳ мһҲмқ„ лҝҗл§Ң м•„лӢҲлқј мҳҒмғҒмһ‘н’Ҳм—җ мЈјлЎң мӮ¬мҡ©лҗҳлҠ” нҷ•мһҘмһҗ мҷё лӢӨмҲҳмқҳ нҢҢмқј нҷ•мһҘмһҗм—җ лҢҖн•ң н•ҙмӢңк°’мқ„ мғқм„ұн• мҲҳ мһҲм–ҙ лӢӨм–‘н•ң мһ‘н’Ҳм—җ н•ҙмӢңк°’ мғқм„ұмқ„ нҶөн•ң мһҘкё°ліҙмЎҙ л°Ҹ л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқҳ м Ғмҡ© к°ҖлҠҘм„ұмқ„ ліҙм—¬мЈјм—ҲлӢӨ.

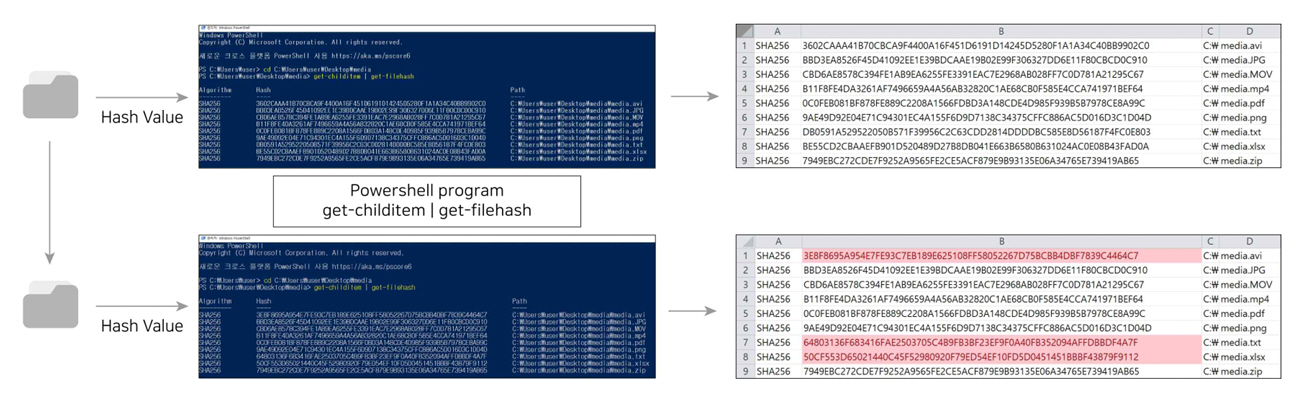

мӢӨн—ҳмқ„ л°”нғ•мңјлЎң мһ„мқҳмқҳ нҢҢмқјл“Өмқҙ мҲҳлЎқлҗң нҸҙлҚ”лҘј мғқм„ұн•ң нӣ„ л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқ„ м Ғмҡ©н•ҙліҙм•ҳлӢӨ(Figure 8). нҸҙлҚ” м•Ҳ нҢҢмқјл“Өмқҳ н•ҙмӢңк°’(SHA-256)мқ„ мғқм„ұн•ҳкё° мң„н•ҙ Powershell н”„лЎңк·ёлһЁмқ„ нҶөн•ҙ get-childitem |get-filehash лӘ…л №м–ҙлҘј м Ғмҡ©н•ҳм—¬ н•ҙмӢңк°’мқ„ мғқм„ұн•ҳмҳҖкі , н•ҙмӢңк°’ лҝҗл§Ң м•„лӢҲлқј лӮ м§ң, н•ҙмӢңн•ЁмҲҳ мў…лҘҳ, нҢҢмқј мң„м№ҳ л°Ҹ мқҙлҰ„мқ„ н•ҙмӢңк°’ ліҖнҷ” м—¬л¶ҖлҘј нҷ•мқён•ҳкё° мң„н•ҙ Excel sheetм—җ м •лҰ¬н•ҳм—¬ ліҙм•ҲмғҒ м•Ҳм „н•ң мһҘмҶҢм—җ м ҖмһҘн•ҳмҳҖлӢӨ. лҳҗн•ң, ліҙкҙҖ нӣ„ н•ҙмӢңк°’ ліҖнҷ” м—¬л¶Җ нҷ•мқёмқ„ мң„н•ҙ мқјл¶Җ нҢҢмқјмқҳ м •ліҙлҘј мһ„мқҳлЎң ліҖнҳ• л°Ҹ мҶҗмғҒмӢңнӮӨкі н•ҙлӢ№ нҸҙлҚ” м•Ҳ нҢҢмқјл“Өмқ„ лҸҷмқјн•ң мЎ°кұҙмңјлЎң мғқм„ұн•ҳм—¬ Excel sheetм—җ м ҖмһҘн•ҳмҳҖлӢӨ. 비көҗн•ң кІ°кіј, н•ҙмӢңк°’мқҙ лҸҷмқјн•ң нҢҢмқјмқҳ кІҪмҡ° м…Җмқҳ ліҖнҷ”к°Җ м—Ҷкі н•ҙмӢңк°’мқҙ лӢӨлҘё нҢҢмқјмқҳ кІҪмҡ° м…Җмқҙ л¶үмқҖмғүмңјлЎң н‘ңмӢңлҗҳм–ҙ мӢңк°Ғм ҒмңјлЎң нҢҢмқјмқҳ ліҖнҳ• л°Ҹ мҶҗмғҒ м—¬л¶ҖлҘј нҷ•мқён• мҲҳ мһҲм—ҲлӢӨ.

н•ҙмӢңн•ЁмҲҳлҠ” мһ„мқҳмқҳ кёёмқҙлҘј к°Җ진 лҚ°мқҙн„°лҘј мһ…л Ҙл°ӣм•„ кі м •лҗң кёёмқҙмқҳ к°’мқё н•ҙмӢңк°’мқ„ мғқм„ұн•ҳлҠ” н•ЁмҲҳлҘј мқҳлҜён•ңлӢӨ. лҚ°мқҙн„°м—җ л”°лқј н•ҙмӢңк°’мқҙ лӢ¬лқјм§ҖлҠ” нҠ№м§•мқҙ мһҲмңјл©°, мқҙлҘј нҷңмҡ©н•ҳм—¬ л¬ҙкІ°м„ұкІҖмҰқмқҙ к°ҖлҠҘн•ҳлӢӨлҠ” мһҘм җмқҙ мһҲлӢӨ. мҙҲкё°к°’кіј нҳ„мһ¬мқҳ к°’мқ„ 비көҗн•ҳм—¬ лҸҷмқјн• кІҪмҡ° лҚ°мқҙн„° мғқм„ұ мқҙнӣ„ мң„ліҖмЎ° м—Ҷмқҙ к·ёлҢҖлЎңмқҳ мғҒнғңлҘј мң м§Җн•ҳкі мһҲмқҢмқ„ м•Ң мҲҳ мһҲкі , к°’мқҙ лӢӨлҘј кІҪмҡ° нҢҢмқјмқҳ ліҖнҳ• л°Ҹ мҶҗмғҒмқҙ лҗҳм—ҲмқҢмқ„ нҢҗлӢЁн• мҲҳ мһҲлӢӨ. ліё м—°кө¬м—җм„ңлҠ” лӢЁл°©н–Ҙм•”нҳёнҷ” н•ҙмӢңн•ЁмҲҳлҘј лүҙлҜёл””м–ҙ мҳҒмғҒмһ‘н’Ҳмқҳ л¬ҙкІ°м„ұкІҖмҰқл°©лІ•м—җ м Ғмҡ©н•ҳкё° мң„н•ҙ м—°кө¬лҘј 진н–үн•ҳмҳҖлӢӨ. лЁјм Җ л¬ҙкІ°м„ұкІҖмҰқл°©лІ•м—җ м Ғмҡ©н• н•ҙмӢңн•ЁмҲҳ м„ м •мқ„ мң„н•ҙ KISAмҷҖ NISTм—җм„ң л°ңк°„н•ң мһҗлЈҢлҘј л°”нғ•мңјлЎң н•ҙмӢңн•ЁмҲҳмқҳ н•ҙмӢңк°’ кёёмқҙ, ліҙм•Ҳк°•лҸ„, к¶Ңкі м—¬л¶Җ, м•Ҳм „м„ұмң м§Җкё°к°„мқ„ 비көҗн•ҳмҳҖлӢӨ. в‘ м•Ҳм „н•ҳкІҢ мӮ¬мҡ©н• мҲҳ мһҲлҠ” ліҙм•Ҳк°•лҸ„, в‘Ў н•ҙмӢңн•ЁмҲҳ мӮ¬мҡ©лӘ©м Ғ, в‘ў м•Ҳм „м„ұ мң м§Җкё°к°„ мЎ°кұҙмқ„ 충мЎұн•ҳл©° лҶ’мқҖ нҷңмҡ©лҸ„к°Җ мһҲлҠ” SHA-256мқ„ м„ м •н•ҳмҳҖкі , н•ҙмӢңк°’мқ„ мғқм„ұн• мҲҳ мһҲлҠ” н”„лЎңк·ёлһЁмңјлЎң л§ҺмқҖ лӘ…л №м–ҙлҘј к°Җм§Җкі мһҲмңјл©° лӢӨмҲҳмқҳ нҢҢмқј н•ҙмӢңк°’мқ„ н•ң лІҲм—җ мғқм„ұмқҙ к°ҖлҠҘн•ң Powershellмқ„ нҷңмҡ©н•ҳмҳҖлӢӨ. н•ҙмӢңн•ЁмҲҳ м Ғмҡ© м—¬л¶ҖлҘј нҢҗлӢЁн•ҳкё° мң„н•ҙ ліҖнҳ• л°Ҹ мҶҗмғҒ мҳҒмғҒмқҳ н•ҙмӢңк°’ ліҖнҷ” м—¬л¶Җ, н•ҙмӢңк°’ мғқм„ұмӢңк°„, лӢӨмҲҳмқҳ н•ҙмӢңк°’ мғқм„ұ мӢӨн—ҳмқ„ 진н–үн•ҳмҳҖлӢӨ. лӘЁл‘җ мһ‘н’Ҳмқҳ н•ҙмӢңк°’ мғқм„ұмқ„ нҶөн•ң л¬ҙкІ°м„ұкІҖмҰқл°©лІ•мқҳ м Ғмҡ© к°ҖлҠҘм„ұмқ„ ліҙм—¬мЈјм—Ҳмңјл©°, мқҙлҘј нҶөн•ҙ мһ‘н’Ҳмқҳ ліҖнҳ• л°Ҹ мҶҗмғҒ м—¬л¶ҖлҘј л№ лҘҙкІҢ нҷ•мқён• мҲҳ мһҲм—ҲлӢӨ. л”°лқјм„ң мЈјкё°м Ғмқё кІҖмӮ¬лҘј нҶөн•ҙ н•ҙмӢңк°’мқ„ 비көҗн•ҳл©ҙ л¬ҙкІ°м„ұкІҖмҰқ лҝҗл§Ң м•„лӢҲлқј нҢҢмқј нҸ¬л§· лҳҗлҠ” м ҖмһҘл§ӨмІҙмқҳ мғҒнғңліҖнҷ”к№Ңм§Җ нҷ•мқён• мҲҳ мһҲмқ„ кІғмңјлЎң нҢҗлӢЁлҗҳл©°, лүҙлҜёл””м–ҙ мһ‘н’Ҳ мӨ‘ мҳҒмғҒмһ‘н’Ҳ мҷё мҶҢн”„нҠёмӣЁм–ҙ кё°л°ҳ мһ‘н’Ҳл“Өмқҳ мһҘкё°ліҙмЎҙм—җ нҡЁкіјм ҒмңјлЎң нҷңмҡ©н• мҲҳ мһҲмқ„ кІғмңјлЎң мғқк°ҒлҗңлӢӨ.

TableВ 1.

Integrity verification methods for each institution

TableВ 2.

Hash function comparison

TableВ 3.

Hash values of deformation and damage types

TableВ 4.

File size of hash value generation time(seconds) according to file size

REFERENCES

Kim, J.K., 2020, Understanding electronic records through examples of damaged file damage and recovery. Record management ISSUE PAPER, 22, 1вҖ“23.

KISA(Korea Internet & Security Agency), 2018, Password Algorithm and Key Length Guide, 1вҖ“16.

Kwon, I.C. and Kwon, H.H., 2018, A study on management method of multimedia devices and recording media for conserving new media art. Conservation of Art, 4, 85вҖ“113. (in Korean with English abstract)

Lee, H.J., 2009, A study on changes in digital media art and modern art, MasterвҖҷs thesis, Daegu Catholic University,, Daegu, 1вҖ“88 p. (in Korean with English abstract)

Myung, N.H., Lee, U.C., Jung, D.Y., Bae, G.M. and Kwon, I.C., 2023, A study on the preparation of new media video works conservation standards. Conservation of Art, 9, 43вҖ“62. (in Korean with English abstract)

NAK(National Archives of Korea), 2013, Research on Format and Transcoding Technology for Digital Video Preservation, 1вҖ“180.

NAK(National Archives of Korea), 2022a, Metadata Standard for Records and Archives Management Version 2.3, 1вҖ“155.

NAK(National Archives of Korea), 2022b, Requirements and Management Criteria for Records Media Version 3.1, 1вҖ“59.

NARA(National Archives, Records Administration), 2017, Strategy for Preserving Digital Archival Materials. https://www.archives.gov/preservation/digital-preservation/strategy (November 5, 2023)

NARA EDA SADD(National Archives, Records Administration Electronic Records Archives System Architecture, Design Document), 2006, Summary Non-CDRL Document Version: 1.1.0, 1вҖ“231.

Park, J.H., 2019, A Study on the Proof of Identity of Digital Evidence by Comparison of Hash Values. Ph.D. dissertation, Seoul National University, Seoul, 1вҖ“165 p. (in Korean)

Park, J.H., 2020, The Recent Trend and Task on the Storage Media for Preservation. The Korean Journal of Archival Studies, 63, 227вҖ“268. (in Korean with English abstract)

Seo, K.M., Chang, K.S. and Kim, G.B., 2010, Integrity of digital evidence : Can we prove whether its integrity is preserved? Journal of Digital Forensics, 7, 1вҖ“16. (in Korean with English abstract)

So, J.E., Han, H.J. and Yang, D.M., 2018, A comparative analysis of long-term preservation policies in foreign electronic records: NARA, LAC, TNA, NAA, and SFA. Journal of Korean Society of Archives and Records Management, 18(4), 125вҖ“148. (in Korea with English abstract)

Wang, H.S., Moon, S.H. and Han, N.W., 2020, A study on the applications of blockchain transactions and smart contracts in recordkeeping. Journal of Korean Society of Archives and Records Management, 20(4), 81вҖ“105. (in Korea with English abstract)

Yang, E.J., 2020, Empirical study on the activation of time-space in new media arts. Ph.D. dissertation, Yeungnam University,, Gyeongsan, 1вҖ“161 p. (in Korean)

- TOOLS

-

METRICS

-

- 0 Crossref

- 105 View

- 6 Download

-

Related articles in

J. Conserv. Sci. -

A Study on Evaluation Methods of Conserving Painted Sculpture2023 June;39(2)